- 公開鍵暗号とは?非対称暗号の基本概念

- 秘密鍵(Private Key)の役割:デジタル資産の「所有権」

- 公開鍵(Public Key)の役割:安全に公開できる鍵

- 鍵ペアの生成プロセス:楕円曲線暗号(ECC)の仕組み

- デジタル署名の仕組み:ECDSA(楕円曲線デジタル署名アルゴリズム)

- ビットコインの鍵管理:HD(階層的決定性)ウォレット

- イーサリアムの鍵管理:Keccak-256とsecp256k1

- シードフレーズ(リカバリーフレーズ):12語 vs 24語

- 秘密鍵の安全な管理方法:5つのベストプラクティス

- よくある秘密鍵の危険な管理ミス:実例から学ぶ

- 次世代の暗号技術:Schnorr署名、BLS署名、量子耐性

- まとめ:秘密鍵管理こそが暗号資産セキュリティの要

- よくある質問(FAQ)

公開鍵暗号とは?非対称暗号の基本概念

暗号資産の世界を理解する上で最も重要な概念の1つが公開鍵暗号(非対称暗号)です。この技術は、ビットコイン、イーサリアム、その他すべての暗号資産のセキュリティ基盤を支えています。

公開鍵暗号は、1970年代にホワイトフィールド・ディフィー(Whitfield Diffie)とマーティン・ヘルマン(Martin Hellman)によって概念が提唱された暗号方式です。従来の対称暗号とは異なり、暗号化と復号化で異なる鍵を使用するという画期的な仕組みを持っています。

対称暗号と非対称暗号(公開鍵暗号)の違い

| 項目 | 対称暗号 | 非対称暗号(公開鍵暗号) |

|---|---|---|

| 鍵の数 | 1つ(共有鍵) | 2つ(公開鍵と秘密鍵) |

| 鍵の配布 | 困難(安全な経路が必要) | 簡単(公開鍵は公開OK) |

| 処理速度 | 速い | 遅い |

| 主な用途 | データ暗号化 | デジタル署名、鍵交換 |

| 具体例 | AES、DES | RSA、ECC(楕円曲線暗号) |

暗号資産では、この公開鍵暗号を使って所有権の証明とトランザクションの署名を行います。あなたのウォレットに入っている暗号資産は、実際には「秘密鍵を持っている人だけが使える権利」として存在しています。

重要ポイント

公開鍵暗号は、暗号化と復号化に異なる鍵(公開鍵と秘密鍵)を使用する暗号方式です。公開鍵は誰にでも公開できますが、秘密鍵は絶対に秘密に保つ必要があります。

秘密鍵(Private Key)の役割:デジタル資産の「所有権」

秘密鍵(Private Key)は、暗号資産における最も重要な要素です。秘密鍵は通常、256ビットのランダムな数値で表され、16進数で表記すると64文字の文字列になります。

秘密鍵の例(16進数表記):

E9873D79C6D87DC0FB6A5778633389F4453213303DA61F20BD67FC233AA33262

秘密鍵の3つの重要な役割

1. トランザクションへのデジタル署名

秘密鍵を使って、トランザクション(送金)にデジタル署名を行います。この署名によって、「このトランザクションは秘密鍵の所有者が承認した」ことが証明されます。

2. 暗号資産の真の所有権証明

ブロックチェーン上では、暗号資産はアドレスに紐づいています。しかし、実際にその暗号資産を「使える」のは、そのアドレスに対応する秘密鍵を持っている人だけです。つまり、秘密鍵を持つ者が真の所有者なのです。

3. 公開鍵とアドレスの生成元

秘密鍵から数学的に公開鍵が導出され、さらに公開鍵からウォレットアドレスが生成されます。この一方向の関係性がセキュリティの基盤となっています。

「Not your keys, not your coins」の意味

暗号資産コミュニティでよく言われる格言です。これは「秘密鍵を持たない者は、その暗号資産を真に所有していない」という意味です。

取引所に暗号資産を預けている場合、秘密鍵は取引所が管理しています。つまり、実際の所有権は取引所にあり、あなたは取引所に対する「債権」を持っているに過ぎません。取引所がハッキングされたり破綻したりすれば、資産を失うリスクがあります。

2026年現在でも、FTX破綻(2022年)のような取引所リスクは記憶に新しく、自己管理(セルフカストディ)の重要性が再認識されています。

公開鍵(Public Key)の役割:安全に公開できる鍵

公開鍵(Public Key)は、秘密鍵から数学的に導出される鍵です。公開鍵は名前の通り、誰にでも公開しても安全です。

なぜ公開しても安全なのか?

公開鍵暗号の数学的な仕組み(後述する楕円曲線暗号)により、公開鍵から秘密鍵を逆算することは計算上不可能です。現在の技術では、2^128以上の計算量が必要で、これは宇宙の全原子を使っても何兆年もかかる計算です。

公開鍵の主な用途

1. ウォレットアドレスの生成

公開鍵をハッシュ化することで、ウォレットアドレスが生成されます。アドレスは公開鍵よりもさらに短く、人間が扱いやすい形式になっています。

イーサリアムのアドレス生成フロー

- 秘密鍵生成:256ビットのランダムな数値

- 公開鍵生成:秘密鍵にsecp256k1楕円曲線暗号を適用

- Keccak-256ハッシュ:公開鍵をハッシュ化

- アドレス:ハッシュ値の下位20バイト(40文字の16進数)に「0x」を付加

イーサリアムアドレスの例:

0x742d35Cc6634C0532925a3b844Bc9e7595f2bD58

2. デジタル署名の検証

秘密鍵で署名されたトランザクションを、公開鍵を使って検証します。これにより、「確かに秘密鍵の所有者が署名した」ことが証明されます。

鍵ペアの生成プロセス:楕円曲線暗号(ECC)の仕組み

ビットコインやイーサリアムでは、楕円曲線暗号(Elliptic Curve Cryptography、ECC)という暗号方式を使って鍵ペアを生成します。具体的にはsecp256k1という楕円曲線を使用しています。

楕円曲線暗号の優位性

楕円曲線暗号は、従来のRSA暗号と比較して以下の利点があります:

- より短い鍵長で同等のセキュリティ:256ビットのECCは、3072ビットのRSAと同等のセキュリティレベル

- 計算効率が高い:署名生成・検証が高速

- 省メモリ:モバイルデバイスでも効率的に動作

鍵ペア生成の手順

- 乱数生成:安全な乱数生成器を使って256ビットのランダムな数値を生成。これが秘密鍵になります。

- 楕円曲線演算:秘密鍵を使って楕円曲線上の点を計算。この点の座標が公開鍵になります。

- ハッシュ化:公開鍵をハッシュ関数(SHA-256やKeccak-256)で処理。

- アドレス生成:ハッシュ値からウォレットアドレスを生成。

楕円曲線離散対数問題(ECDLP)

楕円曲線暗号のセキュリティは、楕円曲線離散対数問題(Elliptic Curve Discrete Logarithm Problem、ECDLP)の計算困難性に基づいています。公開鍵から秘密鍵を逆算することは、現実的な時間では不可能です。

2026年現在の量子コンピューター技術でも、256ビットのECCを破るには数百万量子ビットが必要で、実用化にはまだ遠い状況です。

デジタル署名の仕組み:ECDSA(楕円曲線デジタル署名アルゴリズム)

ECDSA(Elliptic Curve Digital Signature Algorithm)は、ビットコインとイーサリアムで使用されるデジタル署名方式です。この仕組みによって、トランザクションの真正性と改ざん不可能性が保証されます。

署名プロセス(送金者側)

- トランザクション作成:送金先アドレス、送金額などを含むトランザクションデータを作成

- ハッシュ化:トランザクションデータをハッシュ関数で圧縮

- 署名生成:秘密鍵とハッシュ値を使って、ECDSAアルゴリズムで署名(r値とs値)を生成

- トランザクション送信:署名をトランザクションに添付してネットワークに送信

検証プロセス(ノード側)

- トランザクション受信:ノードがトランザクションと署名を受け取る

- 公開鍵復元:署名から送金者の公開鍵を復元

- 署名検証:公開鍵を使って署名の正当性を検証

- トランザクション承認:検証が成功すれば、トランザクションをブロックに含める

なぜ安全なのか?

署名の検証は公開鍵で誰でもできますが、署名の生成は秘密鍵を持つ人だけができます。これにより、「確かに秘密鍵の所有者が承認したトランザクション」であることが数学的に証明されます。

また、署名にはトランザクションデータのハッシュ値が含まれているため、トランザクションの内容を1文字でも改ざんすると署名検証が失敗します。

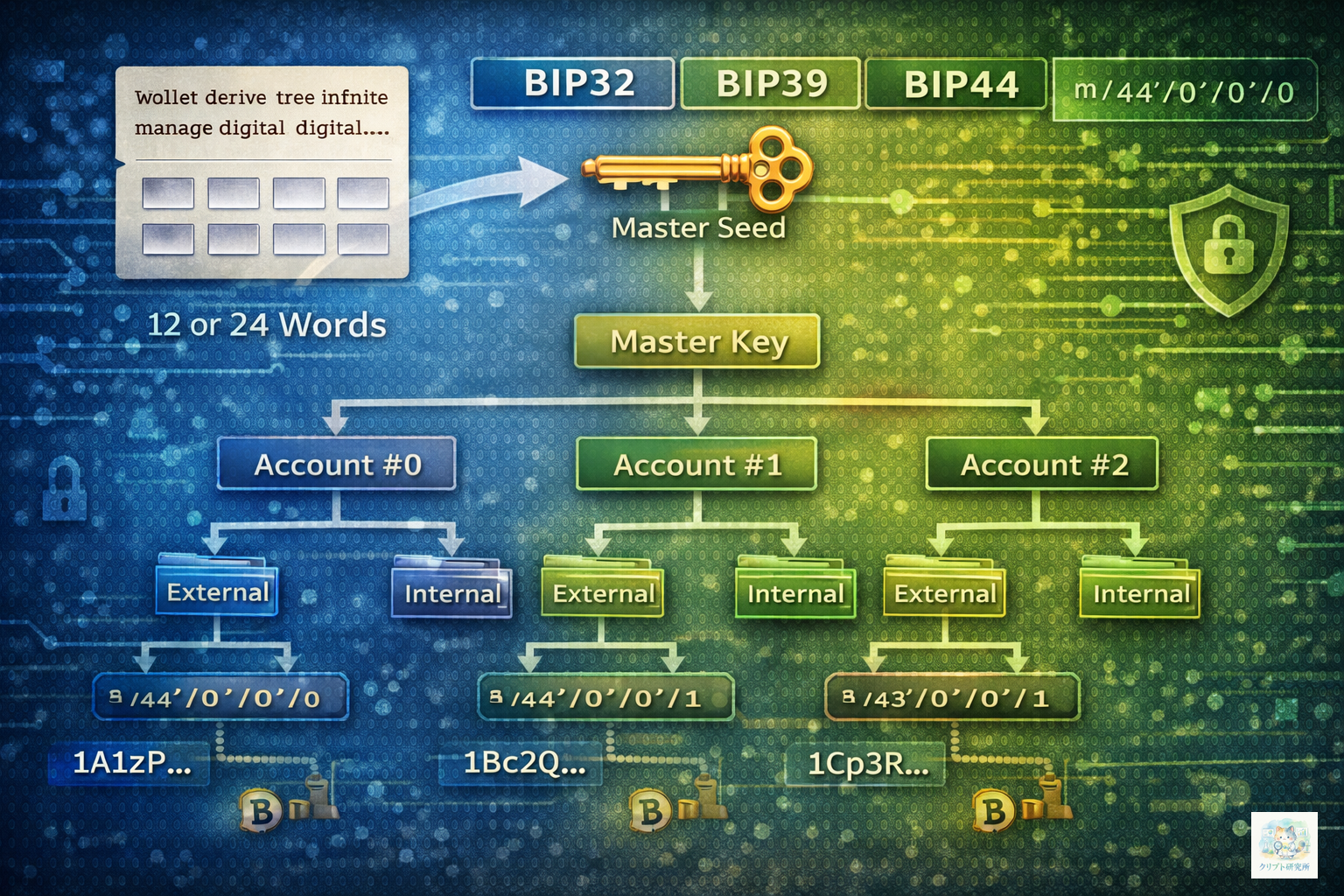

ビットコインの鍵管理:HD(階層的決定性)ウォレット

現代の暗号資産ウォレットの多くは、HD(Hierarchical Deterministic)ウォレットという仕組みを採用しています。これはBIP32規格で定義された、1つのシード(種)から無限にアドレスを生成できる仕組みです。

ビットコインのアドレス形式

ビットコインには複数のアドレス形式があります:

- Legacy(P2PKH):「1」で始まる最も古い形式(例:1A1zP1eP5QGefi2DMPTfTL5SLmv7DivfNa)

- SegWit(P2SH):「3」で始まる、トランザクションサイズを削減する形式

- Native SegWit(Bech32):「bc1」で始まる、最も効率的な形式(2026年現在の標準)

ビットコインのアドレス生成フロー

- 秘密鍵生成:256ビットのランダム数値

- 公開鍵生成:ECDSA(secp256k1曲線)で計算

- SHA-256ハッシュ:公開鍵をハッシュ化

- RIPEMD-160ハッシュ:さらにハッシュ化して160ビットに圧縮

- Base58Checkエンコーディング:チェックサムを付加して人間が読みやすい形式に変換

BIP32、BIP39、BIP44とは?

BIP39(シードフレーズ)

BIP39は、シード(種)を12語または24語の英単語リストで表現する規格です。これにより、複雑な数値を人間が覚えやすい形式で管理できます。

例:witch collapse practice feed shame open despair creek road again ice least

BIP44(派生パス)

BIP44は、1つのシードから複数の暗号資産のアドレスを階層的に生成する規格です。

派生パスの例:m/44'/0'/0'/0/0

- m:マスターキー

- 44’:BIP44規格

- 0’:ビットコイン(60’ならイーサリアム)

- 0’:アカウント番号

- 0:外部チェーン(受け取り用)

- 0:アドレスインデックス

この仕組みにより、1つのシードフレーズから、ビットコイン、イーサリアム、その他多数の暗号資産のアドレスを管理できます。

イーサリアムの鍵管理:Keccak-256とsecp256k1

イーサリアムは、ビットコインと同じsecp256k1楕円曲線を使用していますが、ハッシュ関数にはKeccak-256(SHA-3の変種)を採用しています。

イーサリアムアドレスの特徴

- 42文字:「0x」+ 40桁の16進数

- チェックサムなし:大文字小文字を区別しない(EIP-55でチェックサム機能が追加されました)

- 統一形式:外部アカウント(EOA)もコントラクトアカウントも同じ形式

イーサリアムアドレスの例:

0x742d35Cc6634C0532925a3b844Bc9e7595f2bD58

Keccak-256ハッシュ関数

Keccak-256は、NIST(米国標準技術研究所)のSHA-3コンペティションで優勝したKeccakアルゴリズムの256ビット版です。イーサリアムが開発された当時、NIST標準化前のKeccakを採用したため、最終的なSHA-3とはわずかに異なります。

イーサリアムの秘密鍵形式

イーサリアムでは、秘密鍵をJSON形式のキーストアファイルとして保存することが一般的です。このファイルはパスワードで暗号化されており、セキュリティが強化されています。

キーストアファイルの構造例(簡略版):

{

"version": 3,

"id": "...",

"address": "742d35cc6634c0532925a3b844bc9e7595f2bd58",

"crypto": {

"cipher": "aes-128-ctr",

"ciphertext": "...",

"kdf": "scrypt",

"mac": "..."

}

}このファイルは、MetaMaskなどのウォレットアプリで使用されています。

シードフレーズ(リカバリーフレーズ):12語 vs 24語

シードフレーズ(Seed Phrase)、またはリカバリーフレーズ(Recovery Phrase)は、HDウォレットを復元するための最も重要な情報です。BIP39規格では、2048語の英単語リストから12語または24語を選んで表現します。

12語と24語の違い

| 項目 | 12語 | 24語 |

|---|---|---|

| エントロピー | 128ビット | 256ビット |

| セキュリティレベル | 2^128通り | 2^256通り |

| 覚えやすさ | 比較的簡単 | やや困難 |

| 推奨用途 | 一般ユーザー | 大規模資産管理 |

どちらを選ぶべき?

現実的には、12語でも十分なセキュリティがあります。2^128通りの組み合わせは、現在の技術では総当たり攻撃が不可能な数です。

ただし、数千万円以上の資産や企業の資金管理など、超高額資産を扱う場合は、24語を推奨します。

シードフレーズの重要性

シードフレーズ = 全資産の鍵

- 紛失 = 資産の永久損失:シードフレーズを忘れると、ウォレットは二度と復元できません。

- 盗難 = 資産の完全喪失:他人にシードフレーズを知られると、すべての資産が盗まれます。

- 復元の唯一の手段:スマホを紛失しても、シードフレーズがあればウォレットを復元できます。

2026年現在、シードフレーズの紛失による資産損失額は累計で数百億ドルに達すると推定されています。適切な管理が極めて重要です。

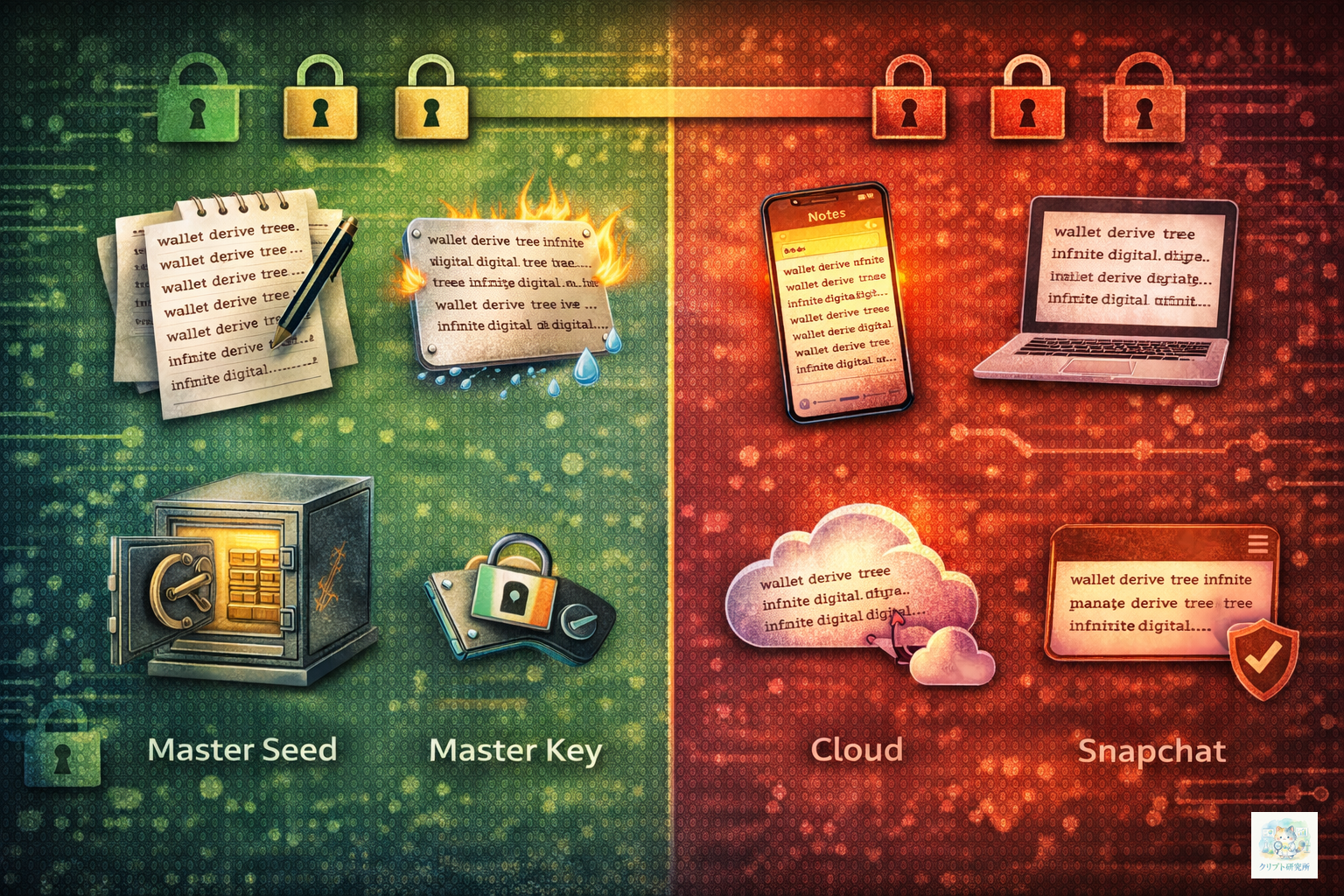

秘密鍵の安全な管理方法:5つのベストプラクティス

秘密鍵やシードフレーズの管理は、暗号資産運用で最も重要なポイントです。以下、2026年現在のベストプラクティスを紹介します。

1. ホットウォレットとコールドウォレットの使い分け

| 種類 | 特徴 | セキュリティ | 利便性 | 推奨用途 |

|---|---|---|---|---|

| ホットウォレット | インターネットに接続 | 中 | 高 | 少額の日常利用 |

| コールドウォレット | インターネットから隔離 | 高 | 中 | 大額の長期保管 |

推奨配分:総資産の10-20%をホットウォレット、残りをコールドウォレットに保管。

2. ハードウェアウォレットの活用

ハードウェアウォレット(例:Ledger、Trezor)は、秘密鍵をデバイス内に隔離し、インターネットに接続された端末からも安全に署名できる仕組みです。

- 秘密鍵がデバイス外に出ない:マルウェア感染したPCに接続しても安全

- PINコードによる保護:物理的に盗まれても資産は守られる

- 復元可能:シードフレーズがあれば、デバイス紛失時も復元可能

2026年現在、Ledger Nano XとTrezor Model Tが主流です。

3. マルチシグ(複数署名)の活用

マルチシグ(Multi-Signature)は、トランザクションに複数の署名が必要な仕組みです。

2-of-3マルチシグの例:

- 3つの秘密鍵を用意

- そのうち2つの署名があればトランザクションが実行される

- 1つの鍵が盗まれても、残り2つが安全なら資産は守られる

企業やDAO(分散型自律組織)では、マルチシグが標準的に使われています。

4. 紙への記録と金属プレート

シードフレーズを物理的に記録する方法:

- 耐火・耐水性の紙:特殊な紙に手書きで記録

- 金属プレート:Cryptosteel、Billfodlなどの製品で、金属にシードフレーズを刻印

- 複数箇所に分散保管:自宅の金庫、銀行の貸金庫、実家など

5. 継承計画の準備

2026年現在、暗号資産の相続・継承が社会問題化しています。所有者が亡くなった場合、家族がシードフレーズを知らなければ資産は永久に失われます。

継承計画のポイント

- 信頼できる家族や弁護士にシードフレーズの保管場所を伝える

- Shamir’s Secret Sharing(秘密分散法)で、シードを複数人に分散管理

- デジタル遺産管理サービス(Casa、Unchainedなど)の活用

よくある秘密鍵の危険な管理ミス:実例から学ぶ

過去の実例から、絶対にやってはいけない管理ミスを学びましょう。

実例1:James Howells(2013年)

英国ウェールズのIT技術者ジェームズ・ハウエルズ氏は、誤って7,500 BTCが入ったハードディスクを廃棄してしまいました。2026年現在のビットコイン価格で換算すると、約数千億円の損失です。

彼はゴミ処理場を掘り返す許可を求めましたが、環境保護の理由で却下され続けています。

実例2:Stefan Thomas(IronKeyパスワード忘れ)

プログラマーのステファン・トーマス氏は、7,002 BTCをIronKey(セキュリティUSBデバイス)に保管していましたが、パスワードを忘れてしまいました。IronKeyは10回のパスワード入力失敗で永久にロックされます。彼は8回失敗しており、残り2回で約数百億円の資産が永久に失われる危機にあります。

実例3:MetaMask偽サイトのフィッシング詐欺

2020年代、偽のMetaMaskサイト(metanask.ioなど)が多数出現し、シードフレーズを入力させる詐欺が横行しました。ユーザーがシードフレーズを入力すると、即座に資産が盗まれます。

危険な管理方法トップ5

- スクリーンショットで保存:デバイスがマルウェアに感染すると、ハッカーに盗まれます。

- クラウドストレージ(Google Drive、Dropbox等):アカウントがハッキングされると漏洩します。

- メールで送信:メールは平文で送信され、中継サーバーに記録されます。

- デジタルメモ帳アプリ:スパイウェアで盗まれるリスクがあります。

- 取引所に全資産を預けたまま:取引所のハッキングや破綻リスクがあります。

フィッシング詐欺の対策

- URLを必ず確認:公式サイトは

https://metamask.io、偽物はhttps://metanask.ioなど微妙に異なる - ブックマークから公式サイトにアクセス:検索エンジンの広告は偽サイトの可能性がある

- ハードウェアウォレットを使用:フィッシングサイトにシードフレーズを入力する必要がない

- 誰にもシードフレーズを教えない:公式サポートも絶対に聞かない

2026年現在、フィッシング詐欺は年間数十億ドルの被害を出し続けています。

次世代の暗号技術:Schnorr署名、BLS署名、量子耐性

2026年現在、暗号資産の暗号技術は進化を続けています。次世代の主要技術を紹介します。

1. Schnorr署名(Bitcoin Taprootで採用)

2021年11月、ビットコインはTaprootアップグレードでSchnorr署名を導入しました。

Schnorr署名の利点

- 署名の集約:複数の署名を1つにまとめられるため、マルチシグのトランザクションサイズが削減

- プライバシー向上:マルチシグと通常のトランザクションが区別できなくなる

- 検証効率の向上:バッチ検証により、ノードの処理速度が向上

2026年現在、ビットコインの約50%以上のトランザクションがTaprootを利用しています。

2. BLS署名(Ethereum 2.0で採用)

イーサリアム2.0(Proof of Stake)では、BLS署名(Boneh-Lynn-Shacham署名)が採用されています。

BLS署名の利点

- 署名の集約性:数千のバリデーターの署名を1つにまとめられる

- スケーラビリティ向上:Beacon Chainの負荷が大幅に削減

- シンプルな検証:集約された署名を一度に検証可能

イーサリアム2.0では、各エポック(約6.4分)で32,000以上のバリデーターの署名を1つに集約しています。

3. 量子コンピューター耐性

将来的な量子コンピューターの脅威に備え、耐量子暗号(Post-Quantum Cryptography)の研究が進んでいます。

現在のECDSAへの脅威

Shor’s Algorithm(ショアのアルゴリズム)により、十分に強力な量子コンピューターがあれば、ECDSAの秘密鍵を公開鍵から逆算できる可能性があります。

NIST標準化プロジェクト

米国標準技術研究所(NIST)は、2024年に耐量子暗号の標準を発表しました:

- CRYSTALS-Dilithium:デジタル署名

- CRYSTALS-KYBER:鍵交換

- FALCON:デジタル署名(代替案)

2026年現在、これらのアルゴリズムをブロックチェーンに統合する研究が進行中です。ビットコインやイーサリアムも、将来的に量子耐性アルゴリズムへの移行を検討しています。

量子コンピューターの現状(2026年)

2026年現在、実用的な量子コンピューターは数十量子ビット程度です。ECDSAを破るには数百万量子ビットが必要で、実用化には少なくともあと10-20年かかると予測されています。

ただし、予測を超える技術的ブレークスルーが起こる可能性もあるため、暗号資産コミュニティは早期対策を進めています。

まとめ:秘密鍵管理こそが暗号資産セキュリティの要

秘密鍵と公開鍵の仕組みは、暗号資産のセキュリティを支える根幹技術です。この記事で学んだ重要ポイントをまとめます。

重要ポイント総まとめ

- 公開鍵暗号の基本:暗号化と復号化に異なる鍵(公開鍵と秘密鍵)を使用する非対称暗号方式

- 秘密鍵の重要性:秘密鍵を持つ者が真の所有者。「Not your keys, not your coins」を肝に銘じる

- 公開鍵の安全性:公開鍵から秘密鍵を逆算することは計算上不可能(ECDLP)

- デジタル署名:ECDSAにより、トランザクションの真正性と改ざん不可能性を保証

- HDウォレット:BIP39のシードフレーズで、複数の暗号資産アドレスを一元管理

- 安全な管理方法:ハードウェアウォレット、マルチシグ、物理的記録、分散保管

- 危険な管理ミス:スクリーンショット、クラウド保存、フィッシング詐欺に注意

- 次世代技術:Schnorr署名、BLS署名、量子耐性暗号の研究が進行中

実践すべき行動リスト

- シードフレーズを紙または金属プレートに記録して、複数箇所に分散保管する

- ハードウェアウォレットを購入して、大額資産を移管する

- 取引所からウォレットに資産を移動する(セルフカストディ)

- フィッシング詐欺対策:URLを必ず確認、ブックマークから公式サイトにアクセス

- 継承計画を準備:信頼できる家族にシードフレーズの保管場所を伝える

秘密鍵の管理は、自己責任が求められる暗号資産の世界で最も重要なスキルです。2026年現在、数十兆ドル規模の資産が公開鍵暗号によって保護されています。この技術を正しく理解し、適切に管理することで、あなたの資産を守ることができます。

最後に:秘密鍵は絶対に他人に教えない

公式サポート、銀行員、警察を名乗る人物でも、秘密鍵やシードフレーズを聞くことは絶対にありません。どんな理由があっても、秘密鍵を他人に教えてはいけません。これを守れば、あなたの資産は安全です。

よくある質問(FAQ)

Q1. 秘密鍵を忘れた場合、復元できますか?

A. 秘密鍵自体を忘れても、シードフレーズ(12語または24語)があれば復元できます。しかし、シードフレーズも忘れた場合は、永久に復元できません。資産は失われます。これが暗号資産の「自己責任」の本質です。

対策:シードフレーズを紙または金属プレートに記録し、複数箇所に安全に保管しましょう。

Q2. 公開鍵から秘密鍵を逆算できますか?

A. 数学的には可能ですが、計算上不可能です。楕円曲線離散対数問題(ECDLP)により、公開鍵から秘密鍵を逆算するには2^128以上の計算が必要です。これは、現在のスーパーコンピューターを使っても宇宙の寿命より長い時間がかかります。

ただし、将来の量子コンピューターが実用化されれば脅威となる可能性があるため、耐量子暗号の研究が進んでいます。

Q3. 秘密鍵をオンラインで保存するのは危険ですか?

A. 非常に危険です。クラウドストレージ(Google Drive、Dropbox等)、メール、デジタルメモアプリに保存すると、以下のリスクがあります:

- アカウントのハッキング

- サービス提供会社の内部犯行

- マルウェア・スパイウェアによる盗難

- フィッシング攻撃

必ずオフライン(紙、金属プレート、ハードウェアウォレット)で保管しましょう。

Q4. シードフレーズと秘密鍵は同じですか?

A. 厳密には異なりますが、機能的には同等です。

- 秘密鍵:256ビットのランダムな数値(16進数で64文字)

- シードフレーズ:秘密鍵を人間が覚えやすい12語または24語の英単語で表現したもの(BIP39規格)

シードフレーズがあれば、そこから秘密鍵を導出できます。つまり、シードフレーズは複数の秘密鍵を生成する「マスターキー」です。

Q5. マルチシグウォレットとは何ですか?

A. マルチシグ(Multi-Signature)ウォレットは、トランザクションに複数の秘密鍵による署名が必要なウォレットです。

例:2-of-3マルチシグ

- 3つの秘密鍵を設定

- そのうち2つの署名があればトランザクションが実行される

- 1つの鍵が盗まれても、単独では資産を移動できない

利点:セキュリティ向上、共同管理が可能

用途:企業の資金管理、DAO、家族での共同管理

2026年現在、Gnosis Safe(現Safe)が最も人気のマルチシグソリューションです。

Q6. 秘密鍵が盗まれたらどうすれば良いですか?

A. 残念ながら、秘密鍵が盗まれた時点で、その資産は失われたと考えるべきです。暗号資産のトランザクションは不可逆で、取り消しできません。

緊急対応:

- 即座に資産を移動:まだ盗まれていなければ、新しいウォレットに全資産を移動

- 取引所に連絡:盗んだ資産が取引所に送られた場合、凍結を依頼(成功率は低い)

- ブロックチェーン分析会社に相談:Chainalysis、CipherTraceなどが追跡支援

- 警察に被害届:犯罪として記録

予防が最重要:ハードウェアウォレット、マルチシグ、フィッシング対策を徹底しましょう。

コメント